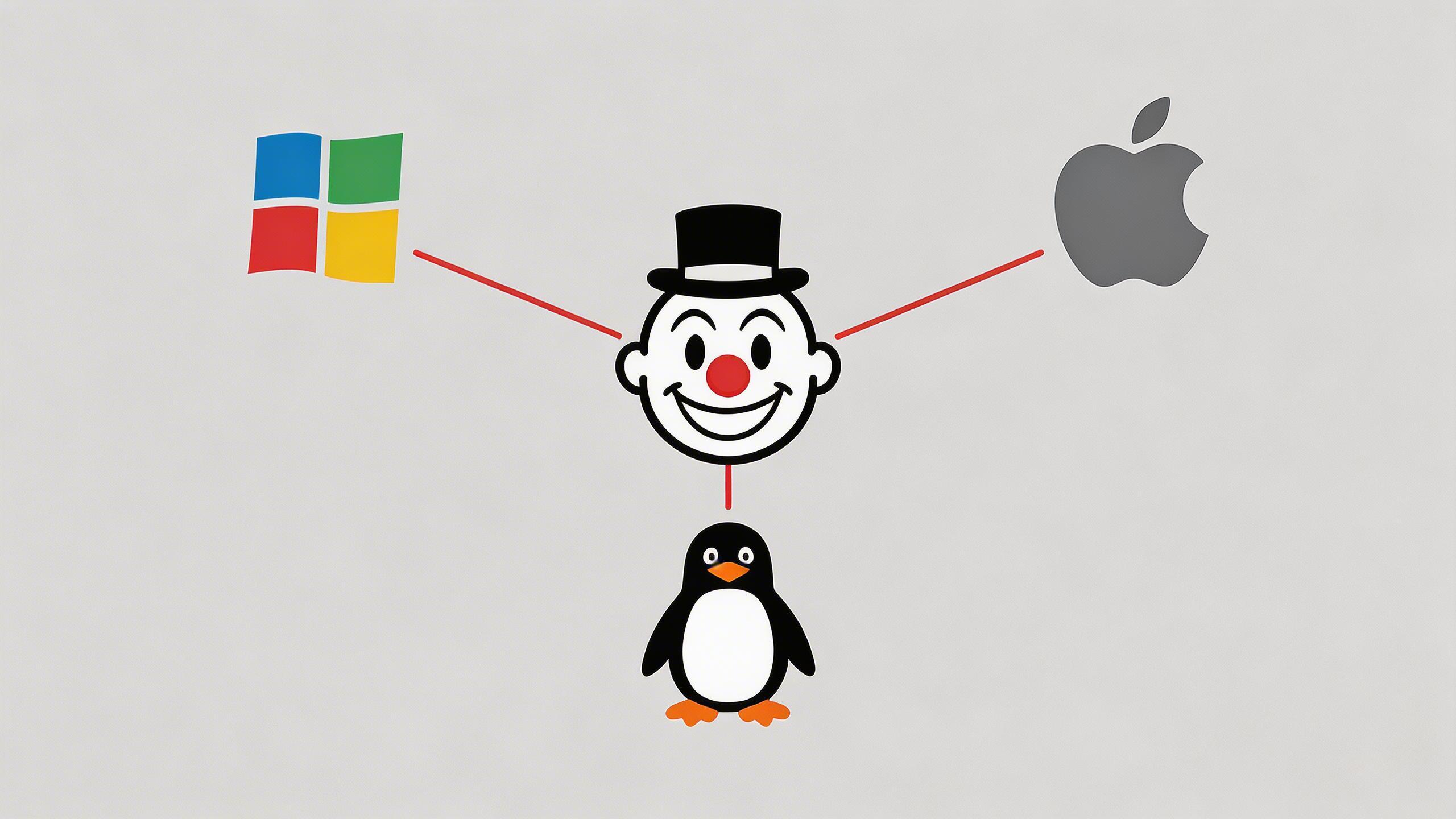

一个能同时攻击三大操作系统的后门

最近,网络安全研究人员发现了一个名为“SysJoker”的新型后门程序。它的特别之处在于,能够同时影响我们常见的三大操作系统:macOS、Windows 和 Linux。这种跨平台的特性在恶意软件中并不常见,也让它引起了安全界的关注。目前,它的具体攻击目的尚不完全明确,但已被认为可能具有间谍活动的性质。

跨平台的罕见特性

通常情况下,恶意软件会针对特定操作系统的漏洞进行设计,一次只攻击一个平台。但 SysJoker 打破了这种惯例。根据安全公司 Intezer 的研究,这个后门最初是在 Linux 系统上被发现的,但很快,研究人员就找到了能够攻击 Windows 和 macOS 的变种版本。我的理解是,这意味着攻击者可能使用了一套核心的恶意逻辑,并针对不同平台进行了适配开发,这种能力在恶意软件中是比较少见的。

在 macOS 系统上的运作方式

以 macOS 版本为例,SysJoker 的伪装和运行机制具有一定的隐蔽性。它被发现是一个“通用二进制文件”,这意味着它既能在使用英特尔芯片的 Mac 上运行,也能在苹果自研的 Apple Silicon 芯片(如 M1)的 Mac 上运行。更值得注意的是,它甚至拥有一个临时的数字签名,这有助于它绕过系统的一些基础安全检查。

一旦运行,它会将自己复制到系统目录中,伪装成系统更新程序,以此实现在受感染电脑上的长期潜伏。随后,它会尝试连接远程服务器,根据指令下载并执行其他恶意程序。

核心的攻击流程

尽管针对不同操作系统,但 SysJoker 的核心攻击模式是相似的。无论是 Windows 还是 macOS 版本,它都遵循一套基本流程:首先,通过伪装(例如假装是系统更新)潜入系统并建立持久化机制;然后,主动联系攻击者控制的远程服务器;最后,根据从服务器接收到的指令,在目标电脑上下载额外的恶意载荷并执行。研究人员发现后,各大反病毒引擎已经开始能够识别这个威胁。

如何检查与防范

由于目前尚不清楚用户是如何感染上 SysJoker 的,主动检查系统就显得尤为重要。Intezer 提供了一些用于判断系统是否被入侵的“指标”。对于 macOS 用户,可以重点检查系统中是否存在以下路径的文件或目录:

* /Library/MacOsServices

* /Library/MacOsServices/updateMacOs

* /Library/SystemNetwork

* /Library/LaunchAgents/com.apple.update.plist

特别是最后一个 .plist 文件,是它实现开机自启动的关键。如果在你的电脑上发现了这些项目,建议立即终止相关进程并将其删除。

尚未完全显露的目的

关于 SysJoker 的最终目的,目前还没有确切的结论。研究人员尚未观测到攻击者发出后续的实质性攻击指令,这表明它的行动可能非常具有针对性,或许来自某个“高级攻击者”。普遍认为其主要目的是进行间谍活动,窃取信息,但也存在未来被用于部署勒索软件等攻击的可能性。

总的来说,SysJoker 的出现提醒我们,跨平台的威胁正在成为现实。保持系统更新、安装可靠的安全软件,并对系统中异常的文件保持警惕,是通用的防护原则。